Contenuto

Sei preoccupato per la sicurezza della tua rete o di qualsiasi altra rete? Garantire che il tuo router sia protetto da intrusi indesiderati è una delle basi per una rete sicura. Uno degli strumenti di base per questa attività è Nmap, o Network Mapper. Questo programma analizzerà un target e segnalerà quali porte sono aperte e quali sono chiuse, tra le altre cose. Gli esperti di sicurezza utilizzano questo programma per testare la sicurezza delle reti. Per imparare a usarlo, segui i passaggi seguenti.

Passi

Metodo 1 di 2: utilizzo di Zenmap

Scarica l'installer di Nmap. Questo può essere trovato gratuitamente sul sito web dello sviluppatore. Si consiglia vivamente di scaricare direttamente dallo sviluppatore per evitare possibili virus o file falsi. Scarica l'installer di Nmap e otterrai anche Zenmap, l'interfaccia grafica per Nmap, che rende più semplice l'utilizzo di Nmap per i principianti, facilitando le scansioni senza la necessità di apprendere i comandi.

- Il programma Zenmap è disponibile per Windows, Linux e Mac OS X. Puoi trovare i file di installazione per tutti i sistemi operativi sul sito web di Nmap.

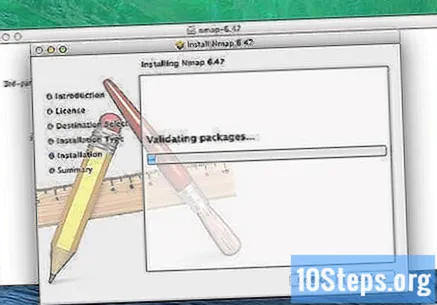

Installa Nmap. Esegui il programma di installazione non appena il download è completo. Ti verrà chiesto quali componenti desideri installare. Per ottenere tutti i vantaggi di Nmap, mantieni selezionate tutte le opzioni. Nmap non installerà alcun adware o spyware.

Esegui "Nmap - Zenmap" (interfaccia grafica). Se hai lasciato le impostazioni predefinite durante l'installazione, dovresti essere in grado di vedere un'icona sul desktop. Altrimenti, cercalo nel menu Start. Avvia Zenmap per avviare il programma.

Immettere l'indirizzo di destinazione per la scansione. Il programma Zenmap rende la scansione un'attività semplice da eseguire. Il primo passo per eseguire una scansione è scegliere il tuo obiettivo. Puoi inserire un dominio (esempio.com.br), un indirizzo IP (127.0.0.1), una rete (192.168.1.0/24) o una combinazione di questi.- A seconda dell'intensità e dell'obiettivo della tua scansione, l'esecuzione di Nmap potrebbe essere contro i termini del tuo provider di servizi Internet e potresti metterti nei guai. Controlla sempre la tua legislazione locale e il tuo contratto con il tuo ISP (Internet Access Provider) prima di eseguire una scansione con Nmap su target che non sono all'interno della tua rete.

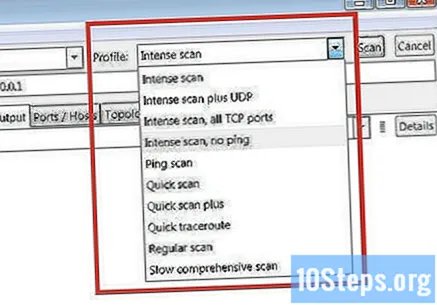

Scegli il tuo profilo. I profili sono predefiniti in gruppi di modificatori che cambiano ciò che viene letto. I profili consentono di scegliere diversi tipi di scansioni senza dover inserire modificatori o parametri nella riga di comando. Scegli il profilo più adatto alle tue esigenze.- Scansione intensa - Una scansione completa. Contiene il rilevamento del sistema operativo (OS), il rilevamento della versione, la scansione degli script, il tracciamento del percorso (traceroute) e ha anche un tempo di scansione o scansione aggressivo. Questa è considerata una scansione intrusiva.

- Scansione ping - Questa scansione rileva semplicemente se la destinazione è in linea, non esegue la scansione di alcuna porta.

- Scansione veloce - È più veloce di una scansione normale e scansiona solo le porte selezionate.

- Scansione regolare - Questa è la scansione standard di Nmap senza alcun modificatore o parametro. Restituirà un ping e le porte si apriranno sul bersaglio.

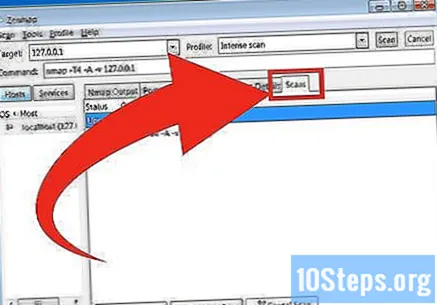

Fare clic su Scansione per avviare la scansione. I risultati attivi della scansione verranno visualizzati nella scheda output di Nmap. Il tempo necessario per la scansione dipenderà dal profilo di scansione selezionato, dalla distanza fisica dal target e dalle impostazioni di rete del target.

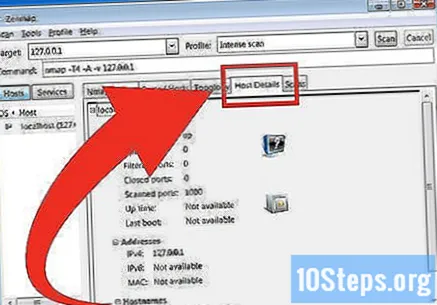

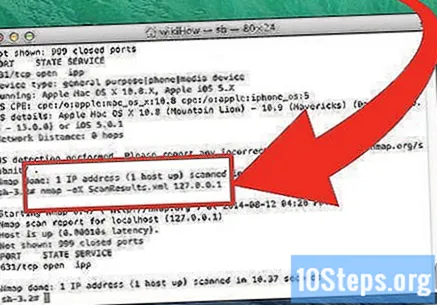

Leggi i tuoi risultati. Una volta terminata la scansione, vedrai il messaggio "Nmap done" in fondo alla scheda di uscita o di ritorno di Nmap. Ora sarai in grado di controllare i risultati, a seconda del tipo di scansione eseguita. Tutti i risultati saranno elencati nella scheda principale di output o di ritorno di Nmap, ma puoi usare le altre schede per ottenere una migliore visualizzazione di alcuni dati specifici.

- Porte / host (porte / host) - Questa scheda ti mostrerà i risultati della scansione della tua porta, inclusi i servizi per queste porte.

- Topologia - Questo presenterà un tracciamento del percorso per la scansione eseguita. Sarai in grado di vedere quanti salti fanno i tuoi dadi fino a raggiungere il bersaglio.

- Dettagli host - Questo mostra un riepilogo appreso della destinazione durante la scansione, come il numero di porte, indirizzi IP, nomi di macchine, sistemi operativi e altre informazioni.

- Scansioni - Questa scheda memorizza i comandi immessi in precedenza per le scansioni. Ciò consente di eseguire una nuova scansione rapidamente con un set specifico di parametri.

- Porte / host (porte / host) - Questa scheda ti mostrerà i risultati della scansione della tua porta, inclusi i servizi per queste porte.

Metodo 2 di 2: utilizzo della riga di comando

- Installa Nmap. Prima di utilizzare Nmap, è necessario installare Nmap in modo da poterlo eseguire dalla riga di comando del sistema operativo. Nmap è piccolo ed è disponibile gratuitamente attraverso il suo sito web per sviluppatori. Segui le istruzioni seguenti per il tuo sistema operativo:

- Linux - Scarica e installa Nmap dal tuo repository. Nmap è disponibile attraverso i repository della maggior parte delle distribuzioni. Immettere i comandi seguenti, in base alla propria distribuzione.

- Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm (32 bit) OPPURErpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm (64 bit) - Debian, Ubuntu

sudo apt-get install nmap - Arch Linux

sudo pacman -S nmap

- Red Hat, Fedora, SUSE

- finestre - Scarica l'installer di Nmap. Questo può essere trovato gratuitamente sul sito web dello sviluppatore. Si consiglia vivamente di scaricare direttamente dal sito Web dello sviluppatore per evitare potenziali virus o file falsi. L'utilizzo del programma di installazione ti consentirà di installare rapidamente gli strumenti Nmap tramite la riga di comando senza doversi preoccupare di estrarre tutto nella posizione corretta.

- Se non vuoi l'interfaccia grafica Zenmap, puoi deselezionare questa opzione durante il processo di installazione.

- Mac OS X - Scarica l'immagine del disco Nmap. Questo può essere trovato gratuitamente sul sito web dello sviluppatore. Si consiglia vivamente di scaricare direttamente dal sito Web dello sviluppatore per evitare potenziali virus o file falsi. Usa il programma di installazione incluso per installare Nmap sul tuo sistema. Nmap richiede OS X 10.6 o versioni successive.

- Linux - Scarica e installa Nmap dal tuo repository. Nmap è disponibile attraverso i repository della maggior parte delle distribuzioni. Immettere i comandi seguenti, in base alla propria distribuzione.

- Apri la tua riga di comando. I comandi di Nmap vengono eseguiti direttamente dalla riga di comando ei risultati vengono visualizzati sotto il comando. È possibile utilizzare le variabili per modificare la scansione. È possibile eseguire la scansione da qualsiasi directory sulla riga di comando.

- Linux - Apri il terminale se stai usando un'interfaccia grafica per la tua distribuzione Linux. La posizione del terminale varia in base alla sua distribuzione.

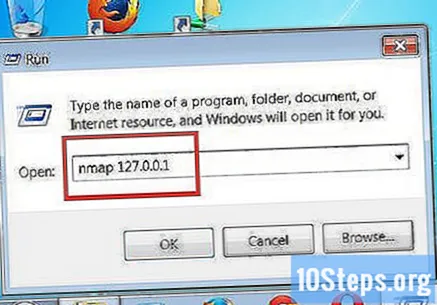

- finestre - È possibile accedervi premendo i tasti Windows + R e quindi digitando "cmd" nel campo di esecuzione. Gli utenti di Windows 8 possono premere i tasti Windows + X e selezionare l'opzione Prompt dei comandi dal menu. Puoi eseguire una scansione Nmap da qualsiasi directory.

- Mac OS X - Apri l'applicazione Terminale che si trova nella sottodirectory Utilities della tua directory Applications.

- Linux - Apri il terminale se stai usando un'interfaccia grafica per la tua distribuzione Linux. La posizione del terminale varia in base alla sua distribuzione.

Esegui una scansione delle porte del tuo obiettivo. Per avviare una scansione di base, digita

nmap. Questo eseguirà il ping del tuo obiettivo e scansionerà le tue porte. Questa è una scansione facilmente rilevabile. I risultati verranno visualizzati sullo schermo. Potrebbe essere necessario scorrere un po 'verso l'alto sullo schermo per vedere tutti i risultati. - A seconda dell'intensità e dell'obiettivo della tua scansione, eseguire una scansione Nmap potrebbe essere contro i termini del tuo ISP e può metterti nei guai. Controlla sempre le leggi locali e il contratto con il tuo ISP prima di eseguire scansioni Nmap su obiettivi che non fanno parte della tua rete.

Eseguire una scansione modificata. È possibile utilizzare le variabili sulla riga di comando per modificare i parametri di scansione, ottenendo un feedback più o meno dettagliato. Modificando le variabili di scansione, cambierai anche il grado di intrusione della scansione. È possibile aggiungere più variabili o parametri inserendo uno spazio tra ciascuno di essi. Le variabili sono prima del target:

nmap- -sS - Questa è una scansione stealth SYN. È meno rilevabile della scansione standard, ma potrebbe richiedere più tempo. Molti firewall moderni possono rilevare una scansione -sS.

- -sn - Questa è una scansione ping. Ciò disabiliterà la scansione delle porte e controllerà solo se l'host o la destinazione è online.

- -IL - Questa è una scansione del sistema operativo. La scansione tenterà di determinare il sistema operativo di destinazione.

- -IL - Questa variabile abilita molte delle scansioni più utilizzate: rilevamento del sistema operativo, rilevamento della versione, scansione di script e percorsi.

- -F - Questo abilita la modalità veloce e ridurrà il numero di porte scansionate.

- -v - Questo mostrerà più informazioni nel tuo risultato, rendendolo più facile da leggere.

Invia il risultato della scansione a un file XML. È possibile definire la scansione in modo che il suo output venga inviato a un file XML, in modo da poterlo leggere facilmente in qualsiasi browser. Per fare ciò è necessario utilizzare il parametro o la variabile -bue, oltre a definire un nome per il nuovo file XML. Un comando completo sarebbe simile a questo:

nmap –oX Scanning Results.xml. - Il file XML verrà salvato nella directory corrente in cui ti trovi.

Suggerimenti

- Vuoi sapere come sta andando la tua scansione? Premere la barra spaziatrice o un tasto qualsiasi mentre la scansione è in esecuzione per vedere l'avanzamento della scansione.

- Il target non risponde? Prova ad aggiungere "-P0" al comando di scansione. Questo costringerà Nmap ad avviare la scansione, anche se pensa che l'obiettivo non esista. Ciò è utile se il computer è bloccato dal firewall.

- Se la scansione impiega molto tempo per essere completata (qualcosa come 20 minuti o più), prova ad aggiungere la variabile "-F" al comando di scansione di Nmap per fare in modo che Nmap controlli solo le porte usate più di frequente.

Avvertenze

- Assicurati di avere il permesso di scansionare il bersaglio! Scansionare www.whitehouse.gov equivale a chiedere problemi. Se vuoi scansionare un target, prova scanme.nmap.org. Questo è un computer di prova configurato dall'autore di Nmap, libero di essere scansionato senza nessuno.

- Se di solito esegui scansioni con Nmap, preparati a rispondere alle domande del tuo ISP. Alcuni provider verificano regolarmente il traffico nmap e non è lo strumento più sospetto. Nmap è uno strumento ben noto e utilizzato dagli hacker, quindi è bene che tu abbia qualche spiegazione pronta se necessario.